注意:除了虚拟云网络的安全列表之外,实例流量还受每个实例上OS的防火墙规则控制,需要单独配置。

一、虚拟云网络的防火墙规则

1、每个虚拟云网络有各自的安全列表,防火墙规则在安全列表里。

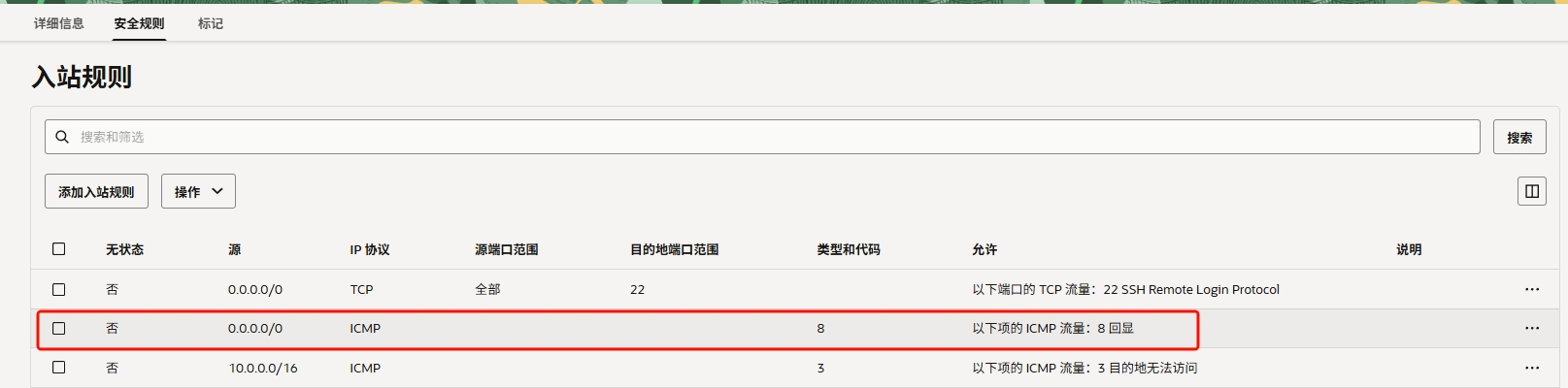

2、有一个默认的安全列表,里面的防火墙规则对所有在改虚拟云网络的VPS有有效,默认的防火墙规则如下

入站规则:有一条隐含的、优先级最低的入站规则,拒绝所有来自外部的连接。只开放了tcp 22端口用于SSH访问;ICMP协议对公网是禁止的,对子网不确定。

出站规则:允许所有出站流量。

3、如果要测试ping服务器,需要把第2条ICMP规则的类型改为8,代码改为0或留空。

4、根据需要开放端口,例如常用的TCP 80/443端口、或一段端口。

二、VPS实例OS防火墙优化

在甲骨文VPS中,正确配置防火墙是确保服务器安全和正常运行的关键步骤。以下是通过iptables配置防火墙的详细方法,避免使用可能导致问题的工具如ufw。

步骤 1: 检查当前防火墙状态

运行以下命令查看现有规则:

sudo -i

iptables -L

步骤 2: 卸载不必要的防火墙工具

如果之前安装了ufw或其他防火墙工具,建议卸载:

apt remove -y ufw iptables-persistent

步骤 3: 安装必要工具

重新安装iptables-persistent以便保存规则:

apt update -y && apt install -y iptables-persistent

步骤 4: 编辑防火墙规则

编辑规则文件:

echo "" > /etc/iptables/rules.v4

nano /etc/iptables/rules.v4

添加以下内容:

*filter

:INPUT DROP [0:0]

:FORWARD DROP [0:0]

:OUTPUT ACCEPT [0:0]

-A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

#-A OUTPUT -m state --state ESTABLISHED,RELATED -j ACCEPT #OUTPUT 默认策略是 ACCEPT,所以这条规则其实没有限制作用。

-A INPUT -p tcp --dport 22 -j ACCEPT

-A INPUT -p tcp --dport 28762 -j ACCEPT

-A INPUT -i lo -j ACCEPT

-A FORWARD -i lo -j ACCEPT

COMMIT

说明: 默认禁止所有入站流量(INPUT DROP)。 放行SSH端口(默认22),可根据需要修改为其他端口。 放行本地回环接口流量。

步骤 5: 应用并保存规则

加载并启用规则:

iptables-restore < /etc/iptables/rules.v4

systemctl enable netfilter-persistent

systemctl restart netfilter-persistent

步骤 6: 验证配置

重启后检查规则是否生效:

iptables -L

注意事项

避免使用UFW:甲骨文官方建议直接使用iptables,因为UFW可能导致网络启动盘问题。

定期备份规则:确保在修改前备份现有规则文件。

安全性优先:仅放行必要端口,避免服务器成为攻击目标。

通过以上配置,您可以有效管理甲骨文VPS的防火墙规则,确保服务器安全稳定运行。